探秘区块链加密技术 如何在应用开发中构筑用户隐私与安全的坚固防线

在当今数字浪潮奔涌的时代,数据隐私与安全已成为用户关注的焦点,也是应用开发者面临的严峻挑战。区块链技术,凭借其去中心化、不可篡改和高度透明的特性,为构建新一代可信数字基础设施提供了革命性的思路。其中,加密技术更是区块链保障用户隐私与安全的基石。本文将深入浅出地探秘区块链的核心加密技术,并探讨其在实际开发中如何构筑一道守护用户数据的坚固防线。

一、 区块链加密技术的核心支柱

区块链的安全与隐私保障并非空中楼阁,它建立在几个关键的加密技术之上:

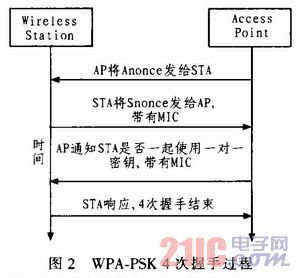

- 非对称加密与数字签名:这是区块链身份的起点。每个用户拥有一对密钥:公钥(公开,作为地址)和私钥(秘密保管)。当用户发起交易时,用私钥生成数字签名,网络中的其他节点可以使用对应的公钥验证签名的有效性,从而确认交易发起者的身份和交易的完整性,且无法抵赖。这保障了交易的身份认证和防篡改。

- 哈希函数:被誉为区块链的“数字指纹”生成器。它将任意长度的数据(如交易信息)转化为固定长度、看似随机的字符串(哈希值)。其关键特性在于“单向性”和“抗碰撞性”。在区块链中,每个区块都包含前一个区块的哈希值,形成一条紧密相连的链。任何对区块内数据的细微修改,都会导致其哈希值剧变,从而破坏整条链的连续性,使篡改行为极易被检测。

- 共识机制:虽然不直接是加密算法,但它是加密技术得以发挥作用的舞台。无论是工作量证明(PoW)、权益证明(PoS)还是其他变体,共识机制确保了在去中心化的环境中,所有节点能够就账本状态达成一致,防止双重支付等恶意行为,是系统安全运行的根本规则。

二、 隐私保护:从匿名到可控的进阶

早期的区块链(如比特币)提供的是“伪匿名性”——地址公开可查,但背后用户身份未知。为满足更复杂的隐私需求,更高级的技术被开发出来:

- 零知识证明(ZKP):这是一项“既能证明你知道一个秘密,又无需透露秘密本身”的密码学魔术。例如,在交易中,你可以向网络证明你拥有足够的资产进行支付,而无需透露具体的余额和交易金额。ZKP是实现高度隐私交易(如Zcash)和可验证计算的关键。

- 环签名与机密交易:环签名技术允许一个签名者从一组可能的签名者(一个“环”)中产生签名,验证者只能确认签名来自该环,但无法确定具体是哪一个成员。这混淆了交易发起者。机密交易则通过密码学承诺隐藏交易金额,仅对交易参与方可见。

- 同态加密与安全多方计算:这些前沿技术允许数据在加密状态下被处理和分析。开发者可以构建这样的应用:用户数据始终以加密形式存储在链上或链下,第三方(甚至服务提供商)可以在不解密的情况下进行特定的合规运算,从而在利用数据价值的从根本上杜绝数据泄露的风险。

三、 开发实践:将加密技术融入应用架构

对于开发者而言,理解和运用这些技术来保障用户隐私安全,需从架构设计开始:

- 密钥安全管理:这是第一道,也是最关键的一道防线。必须引导用户安全备份助记词或私钥(最佳实践是离线存储),并在应用设计中杜绝私钥明文传输和存储。考虑集成硬件钱包支持,或使用分层确定性钱包改善体验与安全。

- 交易隐私设计:根据应用场景选择合适的隐私方案。对于金融或高敏感应用,可优先考虑集成ZKP或环签名技术的区块链作为底层。对于企业级应用,可探索利用通道、私有交易或链上链下数据结合的方式,在保障必要审计性的同时保护商业机密。

- 数据上链策略:并非所有数据都适合直接上链。应遵循“哈希上链,原数据加密存储”的原则。将关键数据的哈希值(作为存在性和完整性的证明)记录于不可篡改的区块链,而将原始加密数据存储在IPFS、去中心化存储网络或受控的服务器中。访问控制可通过智能合约来管理解密密钥的授权。

- 智能合约的安全审计:智能合约的代码一旦部署便难以修改,其漏洞可能导致灾难性后果。必须将专业的安全审计(包括静态分析、动态测试和形式化验证)纳入开发生命周期,并遵循最小权限、检查-生效-交互等安全模式。

- 合规与隐私的平衡:在设计隐私功能时,需提前考虑监管合规要求,如金融行动特别工作组的“旅行规则”。可考虑采用隐私保护技术下的可监管性方案,例如由监管机构掌握特殊密钥的视图权限,或在满足特定法律程序后提供审计线索,实现“默认隐私,可控透明”。

###

区块链加密技术为我们打开了一扇通往更高维度数据安全与用户隐私的大门。技术本身并非万能。真正的安全,是尖端密码学、严谨的工程实践、透彻的安全意识以及合理法律法规框架的共同结晶。对于开发者而言,深入理解这些加密原理,并在架构设计之初就将隐私与安全作为核心要素,方能在这片新大陆上构建出让用户真正信赖的下一代应用。探秘之路未有穷期,唯有持续学习与创新,方能在保障隐私与安全的征途上行稳致远。

如若转载,请注明出处:http://www.czm001.com/product/54.html

更新时间:2026-02-28 23:59:36